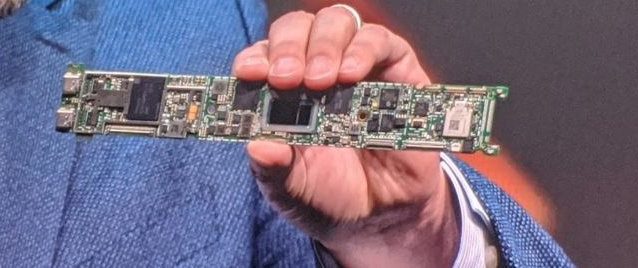

Um grupo de investigadores alertou há mais de um ano para a existência de vulnerabildades na microarquitetura dos chips da Intel. Os processadores apresentam falhas no que diz respeito à funcionalidade especulativa e a gigante vai agora lançar a terceira correção para endereçar o tema, depois de ter feito o mesmo em maio e novembro do ano passado. Sobre estas falhas que a atualização emenda, a Intel refere que não afetam os chips mais recentes e que não é possível a um hacker explora-las através de ataques encetados via browser.

Estas vulnerabilidades são conhecidas na comunidade por MDS (de microarchitectural data sampling) ou Zombieload e foram descobertas por investigadores da Universidade de Vrije, em Amesterdão, em parceria com vários especialistas de outras universidades e empresas de segurança. Estas falhas, se exploradas, permitem a um hacker aceder às informações mais profundas e secretas das máquinas e operam ao nível da execução especulativa, como o Spectre ou o Meltdown.

«Reiteramos que que as vulnerabilidades do tipo RIDL não são triviais para resolver ou mitigar e que as estratégias de mitigação “local” são questionáveis. Além disso, questionamos a efetividade dos processos de descoberta e partilha que demoraram um ano o que levanta preocupações sobre o seu impacto disruptivo no processo académico», critica a equipa de especialistas, citada pela Wired.

O grupo de investigadores detalha no seu site uma cronologia de eventos, criticando que apresentou várias evidências de ataques possíveis explorando estas falhas em setembro de 2018 sem que tenha existido qualquer feedback técnico da Intel. Em maio de 2019, um dia depois da revelação pública das falhas, a Intel terá colocado um embargo de última na informação até novembro. A equipa cooperou e não avançou com a informação detalhada do que se sabia. Em julho do mesmo ano, uma equipa da Intel terá admitido que a empresa não viu as evidências enviadas em setembro do ano anterior. «Estamos particularmente preocupadas com os planos de mitigação da Intel serem orientados para as evidências, com uma completa falta de engenharia de segurança e análise de raiz de problema (…) e com as novas vulnerabilidades manterem-se por corrigir durante largos períodos».

Do lado da Intel, a empresa defende a abordagem, dizendo que tomou passos significativos para reduzir o perigo que as falhas representavam para os utilizadores. «Desde maio de 2019 (…) nós e os nossos parceiros de software lançámos mitigações que cumulativa e substancialmente reduziram a superfície de ataque destes problemas (…) Continuamos a fazer pesquisas internas e com a comunidade sobre o tema».